Check Point hat eine massive Welle von Kanalabschaltungen auf Telegram analysiert, die infolge verschärfter Moderation und regulatorischem Druck umgesetzt wurden. Allein 2025 wurden über 43,5 Millionen Gruppen und Channels gelöscht, mit täglichen Spitzen von bis zu 500.000 Abschaltungen. Rund 20 Prozent der entfernten Kanäle standen im Zusammenhang mit Cyberkriminalität, etwa dem Handel mit gestohlenen Daten. Dennoch bleibt die Wirkung begrenzt: Kriminelle Akteure weichen auf Backup-Strukturen aus, nutzen Umgehungsstrategien und verbreiten Inhalte weiterhin über Weiterleitungen, wodurch ihre Aktivitäten kaum nachhaltig eingedämmt werden.

Check Point® Software Technologies Ltd., ein Pionier und weltweit führender Anbieter von Cyber-Sicherheitslösungen, hat die millionenfache Löschung von verdächtigen Telegram-Kanälen beobachtet. Rund 20 Prozent der blockierten Kanäle standen laut Check Point Exposure Management in Verbindung mit kriminellen Aktivitäten, die Unternehmen direkt betreffen, darunter illegaler Handel mit entwendeten Kreditkarten- und Logindaten.

Telegram zuletzt stark unter Druck

Nachdem die Plattform jahrelang eine eher lasche Moderationspolitik fuhr, geriet Telegram zuletzt unter starken Druck: Nach der Verhaftung von CEO Pavel Durov Ende 2024 in Frankreich und einer darauffolgenden strengeren Moderation im Jahr 2025 wurden die Massnahmen nun deutlich verschärft. Automatisierung, häufige Sperrungen und mehr Transparenz führten zu Rekordzahlen bei Kanalabschaltungen.

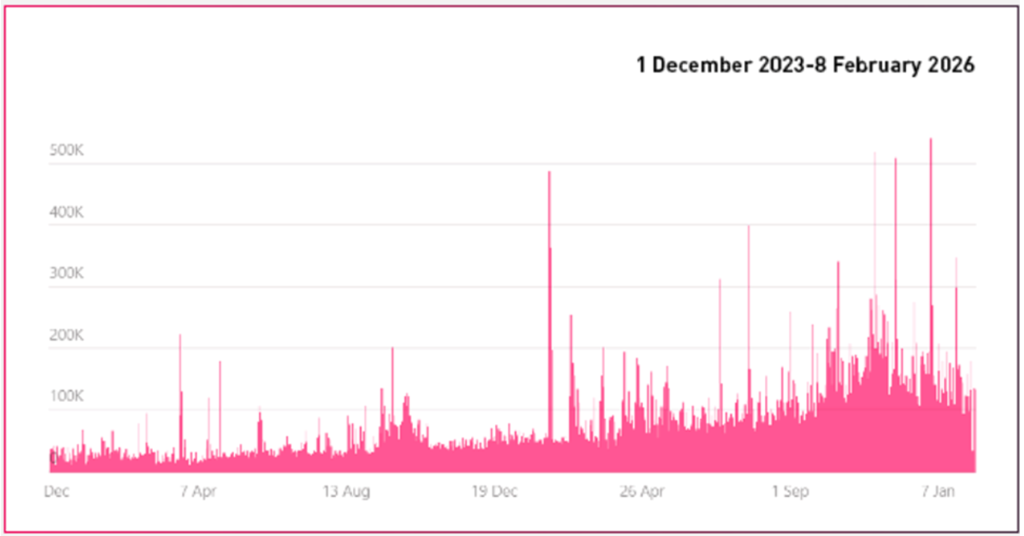

2025 wurden über 43,5 Millionen Channels und Gruppen blockiert. Die täglichen Abschaltungen stiegen von zuletzt 10.000-30.000 auf 80.000-140.000 pro Tag, mit Spitzen von über 500.000 Löschungen an einem einzigen Tag (siehe Abbildung 1).

Eine Analyse von Check Point zeigt jedoch, dass die Auswirkungen begrenzt sind. Kriminelle Gruppen verschwinden nicht einfach, sondern organisieren sich schnell neu. Oft werden Backup-Kanäle bereits vor einer Sperrung angelegt, teilweise inklusive einer „vorgeladenen“ Zielgruppe, sodass die Operation nach einer Abschaltung nahezu nahtlos weiterläuft. Zusätzlich kursieren weiterhin Tausende weitergeleitete Nachrichten, die auf gesperrte Kanäle verweisen und Wissen, Daten und Anleitungen cyberkrimineller Methoden in der Szene am Leben halten.

Wie sich Cyberkriminelle anpassen

Anstatt Telegram zu verlassen, entwickeln Angreifer neue Umgehungsstrategien, darunter:

- «Request to Join»-Gating, um automatisierte Moderations-Bots auszuschliessen.

- Disclaimers in Channel-Bios, inklusive Tagging von Telegram-Verantwortlichen, um Compliance vorzutäuschen.

- Vorbereitete Backup-Strukturen, die nach einer Deaktivierung die sofortige Reaktivierung ermöglichen.

Daten von Check Point zeigen zudem Spitzen bei weitergeleiteten Nachrichten, die auf blockierte Quellen verweisen, insbesondere in Phasen hoher Durchsetzung (Februar, März und April 2025). Dadurch verlängert sich die Lebensdauer krimineller Inhalte deutlich, selbst wenn die Originalquellen entfernt werden.

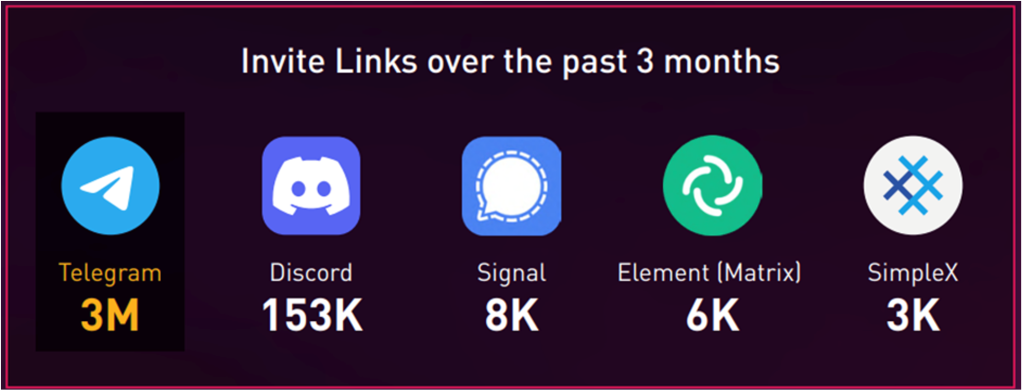

Trotz kurzzeitiger Experimente mit alternativen Kanälen bleibt Telegram die Plattform der Wahl. Ein prominentes Beispiel: Die Gruppe AKULA wechselte Anfang 2025 vorübergehend zu SimpleX, kehrte aber zurück, da die Community nicht im benötigten Umfang mitgezogen ist. Einzelne Akteure nutzen alternative Apps für die 1:1-Kommunikation, doch Telegram bleibt der zentrale Ort für Reichweite, Recruitment und «Marketplace»-Strukturen, sprich dem Handel mit entwendeten Informationen.

Fazit

Die von Check Point beobachteten Razzien auf Telegram sind anhaltend und grossflächig angelegt, doch die Anpassungsfähigkeit der Cyberkriminellen ist das ebenfalls. Die Abschaltungen von auffälligen Nutzerkonten sind nach wie vor wichtig. Es reicht jedoch nicht, einzelne kriminelle Kanäle zu entfernen – auch die dahinterliegenden Netzwerke und Strukturen müssen sichtbar gemacht werden. Sicherheitsteams, die sich ausschliesslich auf die Durchsetzung von Plattformrichtlinien verlassen, laufen Gefahr, dem Geschehen immer hinterherzuhinken. Wer in kontinuierliches Exposure Management und KI-gestützte Threat Intelligence investiert, kann den Ablauf solcher Operation aufdecken und ganze Angriffsstrukturen stoppen.